Noticias

Últimas noticias de Informática Segura

Tendencias del año saliente que explorarán en el próximo año en el campo de la ciberseguridad

Manténse alerta ante las amenazas emergentes, desde hackeos empresariales hasta ransomware, descubre cómo la ciberseguridad está evolucionando y qué acciones tomar para proteger tu información.

Phishing Bancario: ¿Qué es y cómo protegerte legalmente?

Protege tus cuentas financieras del phishing bancario con esta guía exhaustiva. Conocemos los métodos utilizados, estrategias para evitarlo y medidas legales a seguir. Mantente seguro en el mundo digital.

Desmantelan una red de ‘Carding’ que estafó más de 90.000 euros y enviaba productos a Marruecos.

Un sofisticado grupo de estafadores desmantelado, que utilizó técnicas avances de carding para obtener más de 90.000 euros en fraude.

Consejos para evitar fraudes en Black Friday y Cyber Monday

Protégete del fraude en línea durante los grandes descuentos. Con consejos efectivos sobre seguridad, ofertas y métodos de pago, mantén tus transacciones seguras para disfrutar al máximo el Black Friday y el Cyber Monday sin preocupaciones financieras.

Bancos de Estados Unidos con problemas por casos de reembolso por fraude

Fraudes, multas y reembolsos: los grandes bancos enfrentan problemas que ponen a prueba su capacidad para proteger a sus clientes.

¿Qué significa el término peritaje informático?

Descubre cómo un experto analiza y resuelve problemas técnicos digitales para proteger a empresas y usuarios en línea. El peritaje informático brinda seguridad digital, soluciones y asesoramiento técnico que te garantizarán el éxito en la era digital.

Cuidado con los SMS de bancos son una estafa

Atención, no confíes: este mensaje del banco podría ser una trampa devastadora que pone en peligro tus datos y dinero. Mantente alerta ante mensajes sospechosos de phishing.

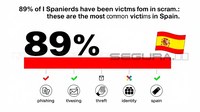

El 89% de los españoles han sido víctimas de una estafa: las más comunes

¿Cómo protegerte? El fraude ha afectado a la mayoría, revelando que el 89% de los españoles ha caído en una estafa. Conocimiento es poder: descubre las formas más comunes y cómo evitarlas para mantener tu dinero y tu privacidad seguros.

Fundamentos básicos de Inteligencia Artificial

Explora los fundamentos básicos de la Inteligencia Artificial, un campo que busca simular la capacidad humana para aprender, razonar y crear. Conoce algoritmos matemáticos, aprendizaje automático y redes neuronales artificiales en un resumen conciso y fácilmente comprensible.

La estafa del currículum: el fraude de moda

Revela los peligros de la estafa del currículum, un fraude que puede costarte mucho más que solo una oportunidad laboral.oral.